আমরা অনেকেই দৃঢ়ভাবে বিশ্বাস করি যে, কোনো অনলাইন অ্যাকাউন্টে টু-ফ্যাক্টর অথেন্টিকেশন বা 2FA চালু থাকলে আমাদের ডিজিটাল নিরাপত্তা সম্পূর্ণ সুরক্ষিত। আমাদের ধারণা, পাসওয়ার্ড কোনোভাবে হ্যাকারদের হাতে চলে গেলেও তারা অ্যাকাউন্টে প্রবেশ করতে পারবে না, কারণ তাদের কাছে আমাদের মোবাইল ফোন বা অথেন্টিকেটর অ্যাপ নেই। কিন্তু সাইবার নিরাপত্তার এই দ্রুত পরিবর্তনশীল যুগে হ্যাকাররাও প্রতিনিয়ত নতুন এবং জটিল কৌশল অবলম্বন করছে, যা আমাদের প্রচলিত ধারণাকে ভুল প্রমাণ করছে।

সাম্প্রতিক সময়ে ফিশিং অ্যাটাকের ধরন এবং পদ্ধতি সম্পূর্ণ বদলে গেছে। সাধারণ এবং সহজে চেনা যায় এমন ভুয়া লিংকের বদলে সাইবার অপরাধীরা এখন অত্যন্ত শক্তিশালী এবং জটিল ফ্রেমওয়ার্ক ব্যবহার করছে। এর মধ্যে সাইবার সিকিউরিটি দুনিয়ায় সবচেয়ে আলোচিত এবং ভয়ংকর নাম হলো ইভিলজিঙ্কস। বিশেষ করে ইভিলজিঙ্কস প্রো টু-ফ্যাক্টর অথেন্টিকেশন বাইপাস এর মতো আধুনিক এবং রিয়েল-টাইম সাইবার আক্রমণের কারণে 2FA-ও আর আগের মতো অভেদ্য কোনো দুর্গ নয়।

সাধারণ ফিশিং লিংক চেনা তুলনামূলক সহজ হলেও, ইভিলজিঙ্কস প্রো-এর মতো টুল ব্যবহার করে হ্যাকাররা এমন একটি রিয়েল-টাইম সেশন তৈরি করে যা সাধারণ ব্যবহারকারীর পক্ষে খালি চোখে ধরা প্রায় অসম্ভব। এই বিস্তারিত আর্টিকেলে আমরা গভীরভাবে আলোচনা করব ইভিলজিঙ্কস প্রো প্রযুক্তিটি আসলে কী, এটি ঠিক কিভাবে কাজ করে এবং এই ধরনের ভয়ংকর সেশন হাইজ্যাকিং বা 2FA বাইপাস আক্রমণ থেকে নিজেকে এবং নিজের প্রতিষ্ঠানকে কীভাবে নিরাপদ রাখবেন।

টু-ফ্যাক্টর অথেন্টিকেশন কী এবং কিভাবে কাজ করে

টু-ফ্যাক্টর অথেন্টিকেশন বা 2FA হলো সাইবার নিরাপত্তার একটি অতিরিক্ত এবং গুরুত্বপূর্ণ স্তর, যা শুধুমাত্র পাসওয়ার্ডের ওপর নির্ভর না করে আপনার পরিচয় একাধিক ধাপে নিশ্চিত করতে ব্যবহৃত হয়। এটি মূলত “আপনি যা জানেন” (পাসওয়ার্ড) এবং “আপনার কাছে যা আছে” (মোবাইল বা সিকিউরিটি কি) এর একটি সমন্বয়। এটি সাধারণত তিনটি প্রধান পদ্ধতিতে কাজ করে, যার প্রত্যেকটির নিজস্ব সুবিধা এবং দুর্বলতা রয়েছে।

2FA পদ্ধতির তুলনামূলক বিশ্লেষণ

| 2FA পদ্ধতির ধরন | কাজের ধরণ এবং প্রযুক্তি | নিরাপত্তার স্তর এবং ঝুঁকি |

| এসএমএস ওটিপি | নিবন্ধিত মোবাইল নম্বরে টেক্সট মেসেজের মাধ্যমে একটি ওয়ান-টাইম পাসওয়ার্ড পাঠানো হয়। | সবচেয়ে কম নিরাপদ। সিম সোয়াপিং এবং নেটওয়ার্ক ইন্টারসেপশনের ঝুঁকি থাকে। |

| অথেন্টিকেটর অ্যাপ | Google, Microsoft বা Authy অ্যাপ ইন্টারনেট ছাড়াই প্রতি ৩০ সেকেন্ড পরপর ক্রিপ্টোগ্রাফিক কোড তৈরি করে। | মাঝারি থেকে উচ্চ স্তরের নিরাপত্তা। তবে রিয়েল-টাইম ফিশিংয়ে এটিও বাইপাস হতে পারে। |

| হার্ডওয়্যার কি (Hardware Key) | ফিজিক্যাল ডিভাইস (যেমন: YubiKey) যা কম্পিউটারের USB পোর্টে যুক্ত করে বা NFC দিয়ে ট্যাপ করতে হয়। | সর্বোচ্চ নিরাপত্তা। এটি ফিশিং-প্রুফ কারণ এটি ক্রিপ্টোগ্রাফিকভাবে আসল ডোমেইনের সাথে যুক্ত থাকে। |

কেন এটি অতিরিক্ত নিরাপত্তা দেয়:

আপনার ইউজারনেম এবং পাসওয়ার্ড যদি কোনো ডেটা ব্রিচ বা সাধারণ ম্যালওয়্যারের কারণে ফাঁস হয়েও যায়, তবুও হ্যাকার সরাসরি আপনার অ্যাকাউন্টে ঢুকতে পারবে না। কারণ, সার্ভারে লগইন সম্পন্ন করার জন্য তার কাছে আপনার মোবাইল ফোন, ইমেইল বা ফিজিক্যাল কি থাকা বাধ্যতামূলক। সাধারণ পাসওয়ার্ড চুরির ক্ষেত্রে 2FA একটি চমৎকার প্রতিরোধ ব্যবস্থা হিসেবে কাজ করে।

ইভিলজিঙ্কস প্রো কী?

ইভিলজিঙ্কস প্রো (Evilginx Pro) হলো একটি অত্যাধুনিক, অ্যাডভান্সড এবং রিভার্স-প্রক্সি ভিত্তিক ফিশিং সিমুলেশন ফ্রেমওয়ার্ক। এটি সাধারণ ফিশিং পেজ তৈরি করার কোনো গতানুগতিক টুল নয়, যেখানে একটি ভুয়া পেজ বানিয়ে শুধু ইউজারনেম ও পাসওয়ার্ড সেভ করা হয়। ইভিলজিঙ্কস মূলত তৈরি করা হয়েছিল সাইবার সিকিউরিটি প্রফেশনাল, পেনেট্রেশন টেস্টার এবং রেড টিমিং (Red Teaming) দলের জন্য। এর মূল উদ্দেশ্য ছিল বিভিন্ন কর্পোরেট প্রতিষ্ঠানের সাইবার নিরাপত্তার দুর্বলতাগুলো সিমুলেশনের মাধ্যমে খুঁজে বের করে তা ফিক্স করা।

বিতর্কিত দিক এবং অপব্যবহার:

টুলটি এথিক্যাল হ্যাকিং বা সাইবার সিকিউরিটি এক্সপার্টদের জন্য তৈরি হলেও, এটি বর্তমানে সাইবার বিশ্বে একটি বড় বিতর্কের বিষয় হয়ে দাঁড়িয়েছে। কারণ, সাইবার অপরাধীরা এটি ব্যবহার করে ব্যাপকভাবে ইভিলজিঙ্কস প্রো টু-ফ্যাক্টর অথেন্টিকেশন বাইপাস অ্যাটাক পরিচালনা করছে। এর ফ্রেমওয়ার্ক এতই শক্তিশালী যে, এটি খুব সহজেই ইউজারদের লগইন ক্রেডেনশিয়াল এবং সফল লগইনের পর তৈরি হওয়া সেশন টোকেন বা কুকি রিয়েল-টাইমে চুরি করতে পারে। এটি বর্তমান সময়ের সাইবার নিরাপত্তা সচেতনতার ক্ষেত্রে অন্যতম বড় একটি চ্যালেঞ্জ হিসেবে আবির্ভূত হয়েছে।

ইভিলজিঙ্কস প্রো কিভাবে কাজ করে

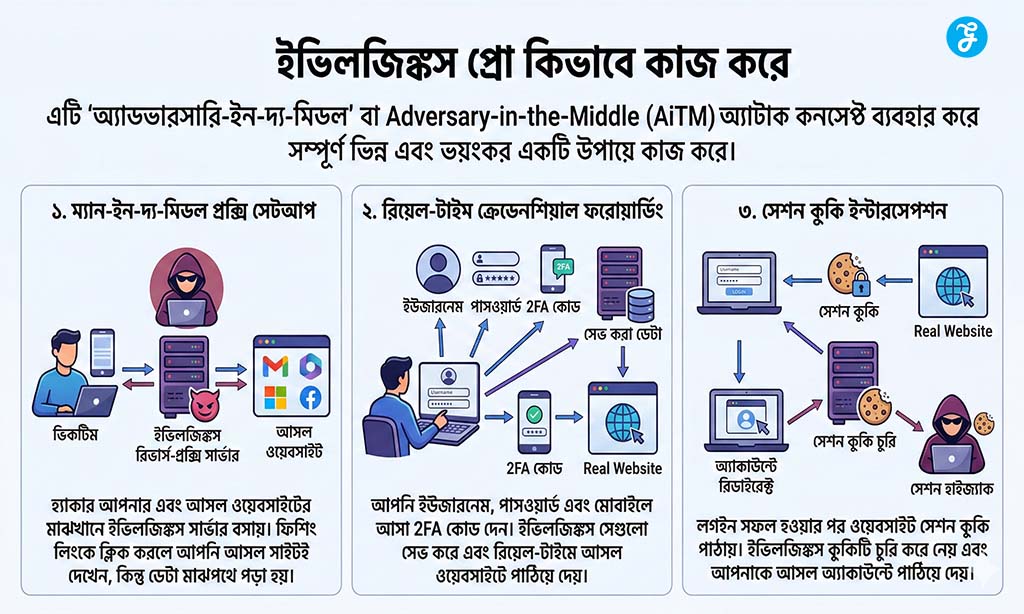

ইভিলজিঙ্কস প্রো সাধারণ ফিশিং পেজের মতো কাজ করে না। এটি “অ্যাডভারসারি-ইন-দ্য-মিডল” বা Adversary-in-the-Middle (AiTM) অ্যাটাক কনসেপ্ট ব্যবহার করে সম্পূর্ণ ভিন্ন এবং ভয়ংকর একটি উপায়ে কাজ করে। নিচে এর কাজের একটি সাধারণ ধারণা দেওয়া হলো:

১. ম্যান-ইন-দ্য-মিডল প্রক্সি সেটআপ:

হ্যাকার আপনার (ভিকটিম) এবং আসল ওয়েবসাইটের (যেমন: জিমেইল, মাইক্রোসফট ৩৬৫ বা ফেসবুক) মাঝখানে ইভিলজিঙ্কস রিভার্স-প্রক্সি সার্ভার বসিয়ে দেয়। আপনি যখন হ্যাকারের পাঠানো অত্যন্ত বিশ্বাসযোগ্য ফিশিং লিংকে ক্লিক করেন, তখন আপনি আসলে হ্যাকারের সার্ভারের মাধ্যমে সরাসরি আসল ওয়েবসাইটের সাথেই যোগাযোগ করেন। আপনি স্ক্রিনে যা দেখেন, তা সরাসরি আসল ওয়েবসাইট থেকেই আসে, শুধু মাঝখানে হ্যাকারের সার্ভার ডেটাগুলো পড়তে থাকে।

২. রিয়েল-টাইম ক্রেডেনশিয়াল ফরোয়ার্ডিং:

আপনি যখন সেই প্রক্সি পেজে আপনার ইউজারনেম, পাসওয়ার্ড এবং আপনার মোবাইলে আসা 2FA কোড প্রদান করেন, তখন ইভিলজিঙ্কস প্রো সেগুলো নিজের কাছে সেভ করে নেয়। একই সাথে, কোনো বিলম্ব ছাড়াই রিয়েল-টাইমে সেই তথ্যগুলো আসল ওয়েবসাইটে পাঠিয়ে দেয়।

৩. সেশন কুকি ইন্টারসেপশন:

আপনার দেওয়া সঠিক পাসওয়ার্ড ও 2FA কোড পেয়ে আসল ওয়েবসাইট লগইন সফল হিসেবে গণ্য করে। লগইন সফল হওয়ার পর ওয়েবসাইট আপনার ব্রাউজারের জন্য একটি “সেশন কুকি” তৈরি করে পাঠায়, যাতে আপনাকে বারবার পাসওয়ার্ড দিতে না হয়। ইভিলজিঙ্কস প্রো আসল সার্ভার থেকে আসা এই সেশন কুকিটি মাঝপথে চুরি করে নেয় এবং আপনাকে আপনার আসল অ্যাকাউন্টে রিডাইরেক্ট করে দেয়। ফলে আপনি টেরও পান না যে আপনার সেশনটি চুরি হয়ে গেছে।

সাধারণ ফিশিং এবং ইভিলজিঙ্কস প্রো-এর মধ্যে পার্থক্য

| বৈশিষ্ট্য | সাধারণ ফিশিং | ইভিলজিঙ্কস প্রো |

| ওয়েবসাইটের চেহারা | হুবহু নকল করে ডিজাইন করা স্ট্যাটিক পেজ। | আসল ওয়েবসাইটের লাইভ রিফ্লেকশন বা মিরর। |

| চুরির লক্ষ্য | শুধুমাত্র ইউজারনেম এবং পাসওয়ার্ড। | ইউজারনেম, পাসওয়ার্ড এবং সেশন কুকি। |

| 2FA বাইপাস করার ক্ষমতা | সাধারণত পারে না। 2FA কোড দিলে তা অকেজো হয়ে যায়। | খুব সহজেই রিয়েল-টাইমে 2FA বাইপাস করতে পারে। |

| ব্যবহারকারীর সন্দেহ | ডোমেইন এবং পেজের ডিজাইনে ভুল থাকলে ধরা যায়। | সবকিছু আসল ওয়েবসাইটের মতো কাজ করায় সন্দেহ করা কঠিন। |

(বিঃদ্রঃ এই আর্টিকেলে কোনো ধরনের বেআইনি হ্যাকিং টিউটোরিয়াল বা সেটআপ গাইড দেওয়া হয়নি। সম্পূর্ণ আলোচনাটি সাইবার সিকিউরিটি অ্যাওয়ারনেস এবং আপনাকে সুরক্ষিত রাখার উদ্দেশ্যে শুধুমাত্র তাত্ত্বিকভাবে ব্যাখ্যা করা হয়েছে।)

কেন টু-ফ্যাক্টর অথেন্টিকেশন বাইপাস হতে পারে?

2FA অত্যন্ত শক্তিশালী একটি নিরাপত্তা ব্যবস্থা হওয়া সত্ত্বেও কিছু নির্দিষ্ট প্রযুক্তিগত এবং ব্যবহারকারী পর্যায়ের ভুলের কারণে এটি হ্যাকারদের দ্বারা বাইপাস হতে পারে।

১. ওটিপি রিলে অ্যাটাক:

আপনি যখন কোনো ফেক বা ফিশিং ওয়েবসাইটে আপনার SMS বা অথেন্টিকেটর অ্যাপের OTP দেন, তখন হ্যাকার যদি ম্যানুয়ালি সেটি টাইপ করতে যায়, তবে বেশিরভাগ ক্ষেত্রেই কোডের মেয়াদ (সাধারণত ৩০-৬০ সেকেন্ড) শেষ হয়ে যায়। কিন্তু ইভিলজিঙ্কসের মতো টুল এটি স্বয়ংক্রিয়ভাবে মিলি-সেকেন্ডের মধ্যে আসল সার্ভারে রিলে করে দেয়। ফলে কোডটি এক্সপায়ার হওয়ার আগেই হ্যাকার সফলভাবে লগইন প্রক্রিয়া সম্পন্ন করে ফেলে।

২. সেশন হাইজ্যাকিং:

ইভিলজিঙ্কস প্রো-এর মূল টার্গেট আপনার পাসওয়ার্ড বা 2FA কোড নয়, বরং আপনার “সেশন কুকি”। সেশন কুকি হলো আপনার সফল লগইনের একটি ডিজিটাল প্রমাণপত্র। একবার সেশন কুকি চুরি হয়ে গেলে 2FA এর আর কোনো ভূমিকাই থাকে না। হ্যাকার সেই চুরি করা কুকিটি নিজের ব্রাউজারে ইনজেক্ট করে, ফলে আসল সার্ভার মনে করে হ্যাকারই আসল ব্যবহারকারী এবং তাকে সরাসরি অ্যাকাউন্টে প্রবেশ করতে দেয়। এখানে ইভিলজিঙ্কস প্রো টু-ফ্যাক্টর অথেন্টিকেশন বাইপাস পদ্ধতিটি সবচেয়ে বেশি কার্যকর হয়।

৩. ব্যবহারকারীর সচেতনতার অভাব:

সবচেয়ে বড় দুর্বলতা প্রযুক্তি নয়, বরং মানুষ নিজে। বেশিরভাগ ইউজার ব্রাউজারের অ্যাড্রেস বার বা URL ঠিকমতো চেক করেন না। হ্যাকাররা সাধারণত টাইপোস্কোয়াটিং (Typosquatting) পদ্ধতি ব্যবহার করে। অর্থাৎ, তারা আসল ডোমেইনের সামান্য বানান ভুলের একটি ডোমেইন কিনে নেয় (যেমন: linkedin.com এর বদলে https://www.google.com/search?q=linkdin-login.com)। তাড়াহুড়ো বা অসতর্কতার কারণে ব্যবহারকারীরা এই পার্থক্যটি ধরতে পারেন না।

আপনি কিভাবে নিরাপদ থাকবেন?

ইভিলজিঙ্কস প্রো টু-ফ্যাক্টর অথেন্টিকেশন বাইপাস বা যেকোনো ধরনের অত্যাধুনিক সেশন হাইজ্যাকিং অ্যাটাক থেকে নিজেকে এবং নিজের প্রতিষ্ঠানের ডেটা সুরক্ষিত রাখতে নিচের কার্যকরী পদক্ষেপগুলো গ্রহণ করা অত্যন্ত জরুরি। সাইবার নিরাপত্তায় প্রতিরোধের চেয়ে উত্তম কোনো বিকল্প নেই।

সুরক্ষা পদ্ধতি এবং এর কার্যকারিতা

| সুরক্ষা পদ্ধতি | কার্যকারিতা এবং সুবিধা | বাস্তবায়ন জটিলতা |

| পাসকি (Passkey) ব্যবহার | বায়োমেট্রিক নির্ভর, ক্রিপ্টোগ্রাফিক সুরক্ষা। ফিশিং সম্পূর্ণ অসম্ভব। | সাধারণ ব্যবহারকারীদের জন্য সেটআপ করা খুব সহজ। |

| হার্ডওয়্যার সিকিউরিটি কি | ফিজিক্যাল ডিভাইসের উপস্থিতি ছাড়া লগইন অসম্ভব। AiTM অ্যাটাক প্রতিরোধ করে। | ডিভাইস কেনা এবং বহন করা কিছুটা ব্যয়বহুল এবং জটিল হতে পারে। |

| ব্রাউজার সিকিউরিটি এনহ্যান্সমেন্ট | সন্দেহজনক এবং ক্ষতিকারক ওয়েবসাইটগুলোতে প্রবেশ করতে বাধা দেয়। | অত্যন্ত সহজ, শুধুমাত্র ব্রাউজার সেটিংসে গিয়ে চালু করতে হয়। |

| জিরো-ট্রাস্ট মাইন্ডসেট | কোনো লিংক বা ইমেইলকে অন্ধভাবে বিশ্বাস না করা। | মানসিক সচেতনতা প্রয়োজন, কোনো প্রযুক্তিগত সেটআপের দরকার নেই। |

১. ফিশিং ইউআরএল চেনার উপায়:

যেকোনো লিংকে ক্লিক করার পর সাথে সাথে লগইন করবেন না। ব্রাউজারের অ্যাড্রেস বারটি অত্যন্ত সতর্কতার সাথে লক্ষ্য করুন। মনে রাখবেন, লিংকের পাশে “প্যাডলক” বা তালা চিহ্ন (SSL Certificate) থাকলেই সাইটটি নিরাপদ, এমনটি ভাবা সবচেয়ে বড় ভুল। হ্যাকাররাও এখন তাদের ফেক ডোমেইনে ফ্রি এসএসএল সার্টিফিকেট ব্যবহার করে। ডোমেইনের বানান হুবহু ঠিক আছে কি না, তা নিশ্চিত করুন।

২. পাসকি ব্যবহার সর্বোত্তম উপায়:

পাসকি (Passkey) হলো বর্তমান সময়ের সবচেয়ে আধুনিক, পাসওয়ার্ডহীন এবং নিরাপদ নিরাপত্তা ব্যবস্থা। এটি আপনার অ্যাকাউন্টের সাথে আপনার ডিভাইসের বায়োমেট্রিক (ফিঙ্গারপ্রিন্ট, ফেস আইডি বা উইন্ডোজ হ্যালো) যুক্ত করে দেয়। এটি ফিশিং-প্রুফ কারণ এটি সরাসরি ডোমেইনের সাথে ক্রিপ্টোগ্রাফিক কি তৈরি করে। ফেক ডোমেইনে পাসকি কাজ করবে না।

৩. হার্ডওয়্যার সিকিউরিটি কি (Hardware Security Key):

ফিজিক্যাল FIDO2 সাপোর্টেড হার্ডওয়্যার কি (যেমন YubiKey বা Google Titan) ব্যবহার করুন। এগুলো সরাসরি ডোমেইনের ক্রিপ্টোগ্রাফির সাথে যুক্ত থাকে। আপনি ফেক ওয়েবসাইটে লগইন করতে চাইলেও, হার্ডওয়্যার কি আসল ডোমেইন ছাড়া অন্য কোথাও কোনো প্রমাণীকরণ ডেটা ট্রান্সফার করবে না। এটি ইভিলজিঙ্কস প্রো-এর বিরুদ্ধে সবচেয়ে শক্তিশালী হাতিয়ার।

৪. ব্রাউজার সিকিউরিটি :

গুগল ক্রোম, ফায়ারফক্স বা মাইক্রোসফট এজ ব্রাউজারের ‘Enhanced Safe Browsing’ বা সমতুল্য সর্বোচ্চ নিরাপত্তা মোড সর্বদা চালু রাখুন। এটি রিয়েল-টাইমে ক্ষতিকারক এবং ফিশিং সাইটগুলোকে ব্লক করতে সাহায্য করে।

৫. ইমেইল প্রটেকশন :

ইমেইলে আসা কোনো অপ্রত্যাশিত, লোভনীয় বা জরুরি নির্দেশনাসম্বলিত লিংকে (যেমন: “আপনার অ্যাকাউন্ট লক হয়ে গেছে, এখনই লগইন করুন”, “পাসওয়ার্ড রিসেট করুন”) ক্লিক করা থেকে সম্পূর্ণ বিরত থাকুন। হ্যাকাররা মানসিক চাপ তৈরি করে ভুল করাতে পারদর্শী।

৬. জিরো-ট্রাস্ট মাইন্ডসেট :

ইন্টারনেটে কোনো কিছুকেই অন্ধভাবে বিশ্বাস করবেন না। সবসময় সবকিছু যাচাই করে তারপর পদক্ষেপ নিন। ব্যাংকের মেসেজ বা অফিসের ইমেইল থেকে আসা লিংকে ক্লিক করে লগইন করার পরিবর্তে, ব্রাউজারে সরাসরি ওয়েবসাইটের নাম টাইপ করে বা বুকমার্ক থেকে প্রবেশ করার অভ্যাস গড়ে তুলুন।

পাসকি কি টু-ফ্যাক্টর অথেন্টিকেশন থেকে বেশি নিরাপদ?

বর্তমানে বিশ্বব্যাপী প্রযুক্তি জগতে পাসকি (Passkey) নিয়ে প্রচুর আলোচনা হচ্ছে। এটি কি সত্যিই সাধারণ 2FA এর চেয়ে ভালো এবং নিরাপদ? উত্তর হলো, হ্যাঁ, বহুগুণ বেশি নিরাপদ।

পাসকি বনাম সাধারণ 2FA

| তুলনার বিষয় | সাধারণ 2FA (SMS/Authenticator) | পাসকি (Passkey) |

| ব্যবহারকারীর অভিজ্ঞতা | কোড টাইপ করতে হয়, যা সময়সাপেক্ষ। | বায়োমেট্রিক দিয়ে এক ক্লিকেই লগইন সম্ভব। |

| ফিশিং প্রতিরোধ ক্ষমতা | ইভিলজিঙ্কস এর মতো টুলে বাইপাস হতে পারে। | শতভাগ ফিশিং-প্রুফ। ফেক ডোমেইনে কাজ করবে না। |

| পাসওয়ার্ডের প্রয়োজনীয়তা | পাসওয়ার্ডের সাথে অতিরিক্ত হিসেবে ব্যবহৃত হয়। | পাসওয়ার্ডের কোনো প্রয়োজনই নেই (পাসওয়ার্ডলেস)। |

ভবিষ্যতের প্রমাণীকরণ প্রবণতা:

গুগল, অ্যাপল, মাইক্রোসফট থেকে শুরু করে অ্যামাজনের মতো বিশ্বের শীর্ষ প্রযুক্তি প্রতিষ্ঠানগুলো সবাই এখন পাসকি-এর দিকে ঝুঁকছে। সাধারণ ব্যবহারকারীদের জন্য পাসওয়ার্ড মনে রাখার ঝামেলা দূর করার পাশাপাশি, ভবিষ্যতে এটিই হতে যাচ্ছে সম্পূর্ণ ফিশিং-প্রুফ নিরাপত্তার মূল হাতিয়ার, যা সাইবার নিরাপত্তার একটি নতুন এবং অভেদ্য মানদণ্ড তৈরি করছে।

সাধারণ জিজ্ঞাসা

১. ইভিলজিঙ্কস প্রো কি সম্পূর্ণ বেআইনি একটি টুল?

না, ইভিলজিঙ্কস প্রো নিজে কোনো অবৈধ বা বেআইনি টুল নয়। এটি মূলত সাইবার সিকিউরিটি প্রফেশনালদের পেনেট্রেশন টেস্টিং এবং প্রতিষ্ঠানের নিরাপত্তা দুর্বলতা যাচাই করার জন্য তৈরি করা হয়েছে। তবে, হ্যাকাররা যখন এটি ব্যবহার করে মানুষের ডেটা এবং সেশন কুকি চুরি করে, তখন সেই কার্যক্রমটি সম্পূর্ণ বেআইনি এবং সাইবার অপরাধ হিসেবে গণ্য হয়।

২. 2FA বাইপাস হওয়ার ঝুঁকি থাকলে এটি কি এখনও ব্যবহার করা উচিত?

হ্যাঁ, অবশ্যই। ইভিলজিঙ্কস প্রো টু-ফ্যাক্টর অথেন্টিকেশন বাইপাস সম্ভব হলেও এটি শুধুমাত্র অত্যন্ত জটিল এবং নির্দিষ্ট ফিশিং অ্যাটাকের ক্ষেত্রে ঘটে। 2FA এখনও ইন্টারনেট জগতের ৯৯% সাধারণ বট অ্যাটাক এবং ক্রেডেনশিয়াল স্টাফিং আক্রমণ ঠেকিয়ে দিতে সক্ষম। শুধু পাসওয়ার্ড ব্যবহার করার চেয়ে 2FA যুক্ত অ্যাকাউন্ট বহুগুণ বেশি নিরাপদ।

৩. এসএমএস ওটিপি কি নিরাপদ নয়?

অন্যান্য 2FA পদ্ধতির তুলনায় SMS OTP বর্তমানে সবচেয়ে কম নিরাপদ। কারণ সিম সোয়াপিং, মোবাইল নেটওয়ার্ক ইন্টারসেপশন বা সাধারণ ফিশিং পেজের মাধ্যমে এটি সহজেই বাইপাস করা যায়। এর বদলে অথেন্টিকেটর বা পাসকি ব্যবহার করা অত্যন্ত জরুরি।

৪. পাসকি কি আসলেই ফিশিং-প্রুফ?

হ্যাঁ, পাসকি (Passkey) প্রযুক্তিগতভাবে সম্পূর্ণ ফিশিং-প্রুফ। এটি ফাইডো (FIDO) অ্যালায়েন্সের স্ট্যান্ডার্ড মেনে চলে এবং এটি সম্পূর্ণ ডোমেইন-স্পেসিফিক। অর্থাৎ, যে ওয়েবসাইটের জন্য পাসকি তৈরি হয়েছে, সেটি শুধুমাত্র সেই আসলি ডোমেইনেই কাজ করবে। ফেক বা ফিশিং ওয়েবসাইটে এটি কোনো রেসপন্স করবে না।

৫. সাধারণ ইন্টারনেট ব্যবহারকারী হিসেবে কিভাবে নিজেকে রক্ষা করব?

সর্বদা ব্রাউজারের ওয়েবসাইটের URL অত্যন্ত সতর্কতার সাথে চেক করুন, ইমেইল বা মেসেজে আসা অচেনা এবং সন্দেহজনক লিংকে ক্লিক করা থেকে বিরত থাকুন। সবচেয়ে গুরুত্বপূর্ণ হলো, অনলাইনে নিজের গুরুত্বপূর্ণ অ্যাকাউন্টগুলোতে (ইমেইল, সোশ্যাল মিডিয়া, ব্যাংকিং) পাসকি বা Hardware Security Key চালু রাখুন।

সচেতনতা দিতে পারে সর্বোচ্চ নিরাপত্তা

সাইবার জগতে “শতভাগ নিরাপত্তা” বলে কোনো শব্দ বা নিশ্চয়তা নেই। টু-ফ্যাক্টর অথেন্টিকেশন বা 2FA এখনও আপনার ডিজিটাল এবং অনলাইন অ্যাকাউন্টের নিরাপত্তার জন্য অত্যন্ত গুরুত্বপূর্ণ একটি প্রাথমিক ঢাল, কিন্তু এর ওপর অন্ধ বিশ্বাস বা “Blind Trust” রাখা মোটেও ঠিক নয়। ইন্টারনেট প্রযুক্তি যেমন দ্রুত উন্নত হচ্ছে, সাইবার অপরাধী এবং হ্যাকাররাও তেমনি ইভিলজিঙ্কস প্রো টু-ফ্যাক্টর অথেন্টিকেশন বাইপাস(evilginx pro 2fa bypass) এর মতো জটিল, আধুনিক এবং রিয়েল-টাইম সাইবার আক্রমণ পদ্ধতি ব্যবহার করছে।

তাই ডিজিটাল নিরাপত্তার এই চলমান যুদ্ধে কেবল প্রযুক্তির ওপর নির্ভর করে বসে থাকলে চলবে না, আপনার ব্যক্তিগত এবং প্রাতিষ্ঠানিক সচেতনতাও সমানতালে বৃদ্ধি করতে হবে। মডার্ন সিকিউরিটি মেথড যেমন পাসকি বা Hardware Security Key এর ব্যবহার নিশ্চিত করুন, এবং ইন্টারনেটে প্রতিটি লিংকে ক্লিকের আগে সর্বোচ্চ সতর্ক থাকুন। সচেতনতাই আপনার সেরা নিরাপত্তা।